Connection reset by peer 란? 발생 원인과 대응 전략

이 글에서는 TCP 오류 메시지 중 하나인 Connection reset by peer 의 원인과 실무에서의 대응 전략을 다룹니다.

Connection reset by peer — 발생 원인과 대응 전략

서비스를 운영하다 보면 종종 접하게 되는 네트워크 오류 메시지 중 하나가 바로 connection reset by peer 입니다.

이 메시지는 리눅스나 유닉스 기반 시스템, 혹은 웹·애플리케이션 서버의 로그에서 자주 등장합니다. 조금 낯설게 느껴질 수 있지만, 의미 자체는 비교적 단순합니다.

connection reset by peer란?

- peer: 통신을 주고받는 상대방 (예: 클라이언트가 서버의 peer, 또는 그 반대)

- reset: 강제로 연결을 끊는 것

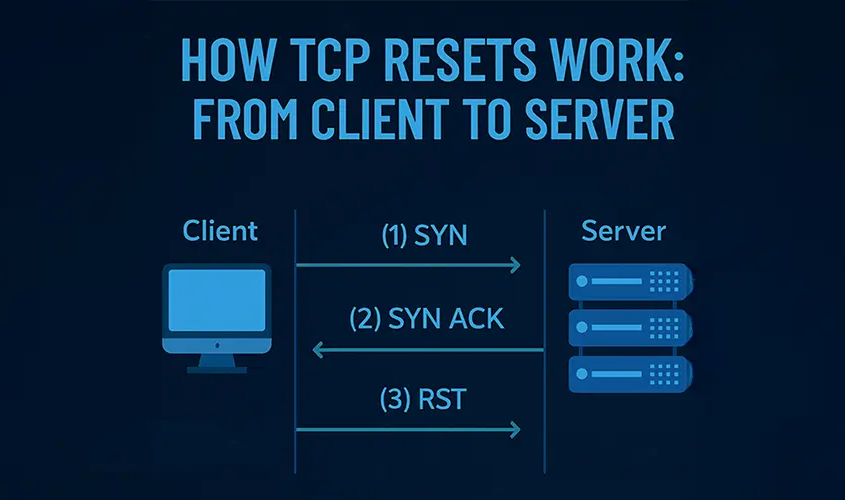

즉, 상대방이 강제로 연결을 종료했을 때 내 시스템이 표시하는 메시지입니다. 조금 더 기술적으로 설명하자면, TCP 연결을 종료할 때는 보통 FIN/ACK 신호를 통해 정상적으로 마무리하지만, 상대방이 갑자기 RST(Reset) 패킷을 보내면서 연결을 즉시 끊으면 connection reset by peer 오류가 발생하게 됩니다.

개발 언어별 메시지는 어떤 메시지가 발생할까?

같은 TCP RST 상황이라도 개발 언어/플랫폼별 로그 메시지는 조금씩 다릅니다. 하지만 본질적으로 모두 같은 원인(상대방의 강제 연결 종료)으로 보면 됩니다.

| 언어/플랫폼 | 로그 메시지 예시 |

| Java | java.io.IOException: Connection reset by peer |

| Node.js | ECONNRESET |

| Python | ConnectionResetError: [Errno 104] Connection reset by peer |

| .NET | SocketException: An existing connection was forcibly closed by the remote host |

| PHP | stream_socket_recv(): Connection reset by peer |

언제 이런 오류가 발생할까?

이 오류는 다양한 이유로 발생할 수 있습니다. 대표적인 예시는 다음과 같습니다.

- 클라이언트가 갑자기 연결을 종료한 경우

- 사용자가 브라우저를 새로고침하거나 탭을 닫을 때

- 모바일 네트워크의 불안정으로 연결이 끊어질 때

- 서버나 프록시가 세션을 강제로 종료한 경우

- 유휴 연결을 오래 유지하지 않기 위해 서버가 끊는 경우

- 세션 풀에서 만료된 연결을 재사용하지 않도록 차단할 때

- 로드밸런서나 방화벽이 세션을 정리할 때

- 방화벽이 일정 시간이 지난 세션을 강제로 종료

- 로드밸런서가 오랫동안 사용되지 않은 세션을 청소

- 네트워크 장애나 패킷 손실이 발생한 경우

- 네트워크 구간의 장애나 불안정으로 인해 연결이 끊어진 상황

- MTU 설정이나 방화벽의 패킷 사이즈 제한(MSS)이 맞지 않아 전송 실패

어떤 영향을 줄까?

사용자에게는

- 웹 페이지가 갑자기 멈추거나

- 파일 다운로드가 중단되거나

- 앱 요청이 실패하는 현상으로 나타납니다.

서버 측에서는

- java.io.IOException: Connection reset by peer 와 같은 예외가 발생하거나

- Tomcat, JBoss, Nginx 등 웹 서버 로그에서 ClientAbortException 으로 기록됩니다.

특히 데이터베이스나 메시지 큐를 사용하는 트랜잭션 중에 이 오류가 발생하면, 데이터 처리의 실패나 롤백으로 이어질 수 있습니다.

어떻게 분석해야 할까?

사실 이 오류는 사용자가 새로고침을 하거나 페이지를 벗어나는 등 정상적인 사용자 행동으로도 발생합니다. 따라서 가끔 발생한다면 크게 문제 삼지 않아도 됩니다.

하지만 반복적으로 발생하거나 서비스 장애로 이어진다면, 아래처럼 단계적으로 원인을 찾아보길 권장합니다.

- 로그 및 패킷 캡처 확인

- 애플리케이션 로그 분석

- tcpdump, Wireshark 같은 도구로 패킷 캡처를 수행해 어느 지점에서 RST가 발생했는지 파악

- 타임아웃 설정 점검

- 서버/클라이언트의 Keep-Alive 시간 확인

- 프록시나 로드밸런서의 세션 타임아웃 값 점검

- 방화벽·네트워크 장비 정책 확인

- 방화벽이 세션을 너무 빨리 제거하지 않는지

- L4/L7 스위치 등 장비의 세션 관리 정책 확인

- MTU·MSS 설정 확인

- 패킷 크기 문제로 전송이 실패하지 않는지

- MSS 클램핑(MSS 조정) 설정이 필요한지 점검

- 애플리케이션 커넥션 풀 점검

- 커넥션 풀에서 오래된 연결을 재사용하지 않도록 설정했는지

- HikariCP, Tomcat pool의 타임아웃 설정 확인

대응 전략

발생 빈도가 낮고, 서비스에 영향이 없다면

- 단순히 로그만 남기고 무시해도 괜찮습니다.

- (예: 사용자가 페이지를 닫거나 새로고침한 경우)

자주 발생해 서비스에 문제가 된다면

- 패킷 캡처와 로그 분석으로 RST 패킷을 보낸 주체를 확인하고 로드밸런서·방화벽 정책을 점검이 필요합니다.

- 서버나 애플리케이션의 타임아웃을 상황에 맞게 조정하는 것도 도움이 됩니다.

애플리케이션 측면의 개선으로는

- 커넥션 풀 타임아웃을 조정하거나 비동기 처리 및 재시도 로직을 추가해 사용자 불편을 줄일 수 있습니다.

네트워크 장비 측면의 개선으로는

- 세션 유지 시간을 서비스 특성에 맞게 설정하거나 필요하다면 상태 추적을 줄이거나 세션 타임아웃을 늘려보는 방안을 고려 해 볼 수 있습니다.

OPENMARU APM에서 TCP 상태 확인은 어떻게 할까?

만약 connection reset by peer 오류가 지속적이거나 빈번하게 발생한다면, OPENMARU APM를 활용해 서버가 처리하고 있는 TCP 연결 상태를 직접 확인하는게 좋습니다.

- 확인 경로 : [시스템] → [서버 선택(master1 등)] → [네트워크] → [TCP 연결 상태] 확인

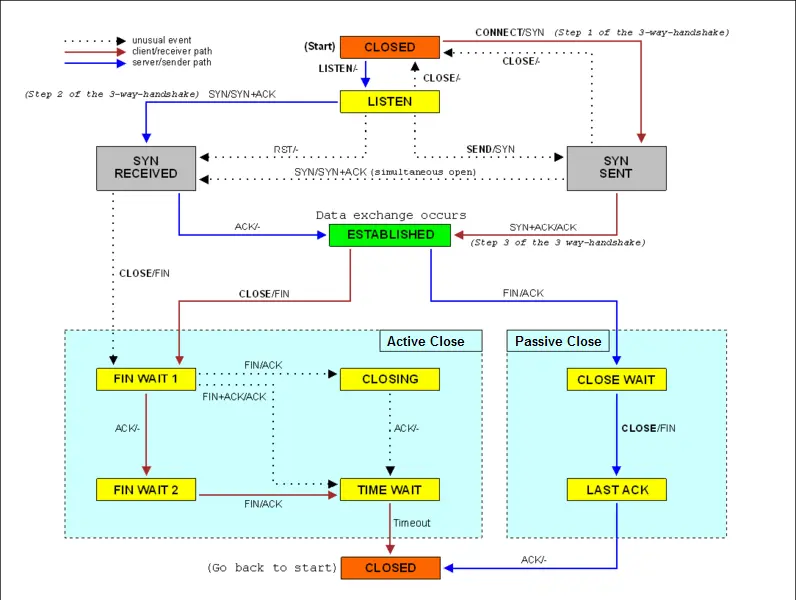

- ESTABLISHED: 정상적으로 연결된 상태

- CLOSE_WAIT, LAST_ACK, TIME_WAIT, FIN_WAIT: 비정상적인 종료 처리나 클라이언트 중단이 반복되는 경우 이 값이 급증할 수 있음

마무리

요약하자면 connection reset by peer 는 상대방이 강제로 연결을 끊었다는 뜻입니다. 클라이언트의 새로고침, 방화벽의 세션 정리, 네트워크 장애 등 여러 이유로 발생할 수 있으며, 반드시 장애라고만 볼 필요는 없습니다. 그러나 만약 이 오류가 빈번하고, 트랜잭션 실패나 사용자 불편으로 이어진다면 패킷 캡처와 세션 타임아웃 정책을 중심으로 체계적으로 분석하고 대응하는 것을 권장합니다.

클라우드 네이티브는 어디가 아닌 어떻게 : 프라이빗 PaaS와 기술 주권

/카테고리: Cloud/작성자: marketing2AI 시대 클라우드는 프라이빗 클라우드로 구축해야합니다

/카테고리: Cloud/작성자: OM marketing클라우드 네이티브 가상화 – 가상화도 클라우드 네이티브 시대

/카테고리: Cloud, Tech Talk/작성자: OM marketing